«Process Ghosting» – μια νέα τεχνική αποφυγής κακόβουλου λογισμικού

Οι ερευνητές της κυβερνοασφάλειας αποκάλυψαν μια νέα επίθεση παραβίασης εικόνας που ονομάζεται “Process Ghosting” την οποίο θα μπορούσε ενδεχομένως να καταχραστεί κάποιος εισβολέας για να παρακάμψει τις προστασίες και να τρέξει κρυφά κακόβουλο κώδικα σε ένα σύστημα Windows.

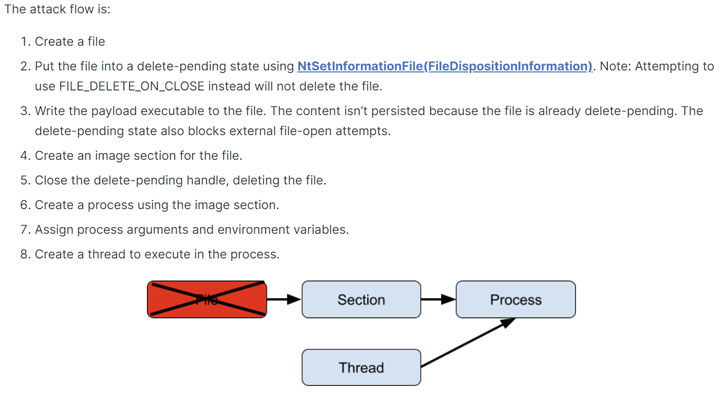

Ερευνήτρια της Elastic Security Ο Gabriel Landau είπε “Με αυτήν την τεχνική, ένας εισβολέας μπορεί να γράψει ένα κομμάτι κακόβουλου λογισμικού στο δίσκο με τέτοιο τρόπο ώστε να είναι δύσκολο να εντοπιστεί από κάποιο λειτουργικό ασφαλείας ή να διαγραφεί – και στη συνέχεια να εκτελείται το κακόβουλο λογισμικό ως κανονικό αρχείο”. “Αυτή η τεχνική δεν περιλαμβάνει έγχυση κωδικού, Process Hollowing, ή Transactional NTFS (TxF).”

Το Process Ghosting επεκτείνεται σε μεθόδους παράκαμψης τελικού σημείου που έχουν προηγουμένως τεκμηριωθεί, όπως η διαδικασία Doppelgänging και η διαδικασία Herpaderping. Τα παραπάνω επιτρέπουν την κρυφή εκτέλεση κακόβουλου κώδικα χωρίς να εντοπίζεται από λογισμικά ασφάλειας.

Το Process Doppelgänging, ανάλογο με το Process Hollowing, περιλαμβάνει την εισαγωγή αυθαίρετου κώδικα στο χώρο διευθύνσεων μιας ζωντανής διαδικασίας μιας νόμιμης εφαρμογής που μπορεί στη συνέχεια να εκτελεστεί από την αξιόπιστη υπηρεσία. Η διαδικασία Herpaderping, που αναλύθηκε για πρώτη φορά τον περασμένο Οκτώβριο, περιγράφει μια μέθοδο για την απόκρυψη της συμπεριφοράς μιας τρέχουσας διαδικασίας τροποποιώντας το εκτελέσιμο σε δίσκο αφού η εικόνα έχει χαρτογραφηθεί στη μνήμη.

Σε μια επίδειξη proof-of-concept (PoC), οι ερευνητές παρουσίασαν λεπτομερώς ένα σενάριο όπου το Windows Defender προσπαθεί να ανοίξει ένα κακόβουλο ωφέλιμο αρχείο που μπορεί να εκτελεστεί για σάρωση, αλλά δεν το κάνει επειδή το αρχείο βρίσκεται σε κατάσταση διαγραφής σε εκκρεμότητα και στη συνέχεια, αποτυγχάνει και πάλι καθώς το αρχείο έχει ήδη διαγραφεί, επιτρέποντάς του να εκτελεστεί χωρίς εμπόδια.

Η Microsoft, από την πλευρά της, κυκλοφόρησε έκτοτε μια ενημερωμένη έκδοση του Sysinternals Suite νωρίτερα αυτόν τον Ιανουάριο με ένα βελτιωμένο βοηθητικό πρόγραμμα System Monitor (γνωστό και ως Sysmon) για να εντοπίσει επιθέσεις Process Herpaderping και Process Hollowing.