Ανακαλύφθηκε κρίσιμο ελάττωμα στο Cisco APIC για διακόπτες - Κυκλοφόρησε το Patch

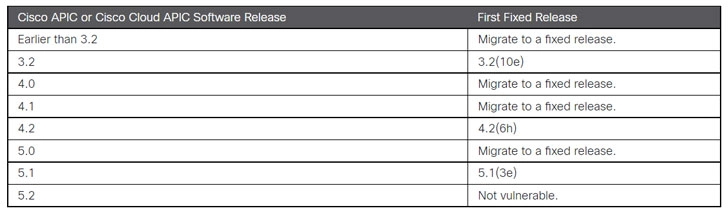

Η Cisco Systems εξέδωσε την Τετάρτη ενημερωμένες εκδόσεις κώδικα για την αντιμετώπιση μιας κρίσιμης ευπάθειας ασφαλείας που επηρεάζει το Application Policy Infrastructure Controller (APIC) που χρησιμοποιείται στους διακόπτες της σειράς Nexus 9000 και θα μπορούσε ενδεχομένως να τους καταχραστούν για ανάγνωση ή εγγραφή αυθαίρετων αρχείων σε ευάλωτα συστήματα.

Ανιχνευμένο ως CVE-2021-1577 (βαθμολογία CVSS: 9.1), το ζήτημα οφείλεται σε ακατάλληλο έλεγχο πρόσβασης που θα μπορούσε να επιτρέψει σε μη πιστοποιημένο, απομακρυσμένο εισβολέα να ανεβάσει ένα αρχείο στις συσκευές. “Μια επιτυχημένη εκμετάλλευση θα μπορούσε να επιτρέψει στον εισβολέα να διαβάσει ή να γράψει αυθαίρετα αρχεία σε μια επηρεαζόμενη συσκευή”, ανέφερε η εταιρεία.

Η συσκευή APIC είναι ένας κεντρικός, ομαδοποιημένος ελεγκτής που αυτοματοποιεί μέσω προγραμματισμού την παροχή και τον έλεγχο του δικτύου με βάση τις απαιτήσεις και τις πολιτικές εφαρμογών σε φυσικά και εικονικά περιβάλλοντα.

Η Cisco δήλωσε ότι ανακάλυψε την ευπάθεια κατά τη διάρκεια εσωτερικών δοκιμών ασφαλείας από την Ομάδα Πρωτοβουλιών Cisco Advanced Security Initiatives (ASIG).

Επιπλέον, ο κύριος εξοπλισμός δικτύου δήλωσε ότι ολοκλήρωσε την έρευνά του για ένα νέο ελάττωμα BadAlloc στο λειτουργικό σύστημα QNX της BlackBerry σε πραγματικό χρόνο, που αναφέρθηκε στις 17 Αυγούστου από την καναδική εταιρεία. “Η Cisco ολοκλήρωσε την έρευνά της για τη σειρά προϊόντων της για να καθορίσει ποια προϊόντα μπορεί να επηρεαστούν από αυτήν την ευπάθεια. Δεν είναι γνωστό ότι επηρεάζονται προϊόντα”, σημείωσε.

Τα προϊόντα της Cisco που εκτελούν QNX παρατίθενται παρακάτω –

- Channelized shared port adapters (SPAs) (CSCvz34866)

- Circuit Emulation over Packet (CEoP) SPAs (CSCvz34865)

- IOS XR 32-bit Software (CSCvz34871)

- RF Gateway 10 (CSCvz34869)