Μια εξελιγμένη ομάδα εγκλήματος στον κυβερνοχώρο που λειτουργούσε χωρίς να κινεί τη προσοχή, αποκάλυψε τις τακτικές και τις διαδικασίες της από ερευνητές που παρακολούθησαν πρόσφατες επιθέσεις στον κυβερνοχώρο που πραγματοποιήθηκαν από τους χάκερ.

Η ομάδα hacking αυτοαποκαλείται «Karakurt» και είναι ένας παράγοντας απειλών με οικονομικά κίνητρα που έχει εντείνει τις επιθέσεις στον κυβερνοχώρο το τρίτο τρίμηνο του 2021.

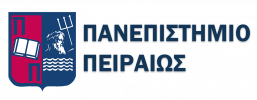

Τα πρώτα σημάδια δραστηριότητας Karakurt εντοπίστηκαν τον Ιούνιο του 2021, με την καταχώρηση δύο domains και τη δημιουργία ενός Twitter handle.

Οι ηθοποιοί επικεντρώνονται σχεδόν αποκλειστικά στην εξαγωγή δεδομένων και τον εκβιασμό και δεν χρησιμοποιούν ransomware για να κλειδώσουν τα αρχεία των θυμάτων τους.

Η αναφορά για το Karakurt προέρχεται από ερευνητές της Accenture Security, οι οποίοι κατάφεραν να παρακολουθήσουν τις τακτικές, το σύνολο εργαλείων και τις τεχνικές εισβολής της ομάδας “living off the land”.

Η ομάδα απειλών ισχυρίζεται ότι έχει θέσει σε κίνδυνο πάνω από 40 θύματα μεταξύ Σεπτεμβρίου και Νοεμβρίου 2021 και έχει δημοσιεύσει πακέτα κλεμμένων αρχείων με δυνατότητα λήψης στους ιστότοπούς της.

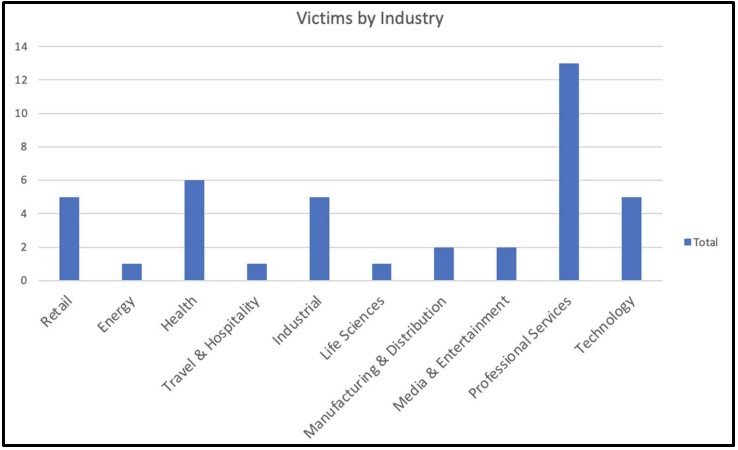

Περίπου το 95% αυτών των θυμάτων εδρεύουν στη Βόρεια Αμερική, ενώ τα υπόλοιπα είναι ευρωπαϊκές οντότητες. Το Karakurt δεν εστιάζει σε μια συγκεκριμένη βιομηχανία, επομένως η θυματολογία φαίνεται τυχαία.

Είσοδος, κλιμάκωση και διήθηση

Ο χάκερς χρησιμοποιούν κυρίως διαπιστευτήρια VPN για να αποκτήσουν αρχική πρόσβαση στο δίκτυο ενός θύματος, είτε προμηθεύοντάς τα από πωλητές είτε μέσω phishing.

Η επιμονή επιβεβαιώνεται με την απόρριψη του ευρέως χρησιμοποιούμενου εργαλείου απομακρυσμένης πρόσβασης Cobalt Strike, αν και, σε πρόσφατες επιθέσεις, η ομάδα Karakurt άλλαξε στη χρήση του AnyDesk.

Με τους φάρους Cobalt Strike να εντοπίζονται πιο επιθετικά από το λογισμικό ασφαλείας, το AnyDesk γίνεται όλο και πιο δημοφιλές μεταξύ των φορέων απειλών, όπως η συμμορία ransomware Conti.

Στη συνέχεια, οι χάκερς κλέβουν πρόσθετα διαπιστευτήρια που ανήκουν σε διαχειριστές χρησιμοποιώντας τον Mimikatz και τα χρησιμοποιούν για μη ανιχνεύσιμη κλιμάκωση των προνομίων.

Η έκθεση της Accenture εξηγεί ότι «σε μια εισβολή παρατήρησε επίσης την ομάδα χάκερ να αποφεύγει τη χρήση post-exploitation ή commodity malware υπέρ της πρόσβασης διαπιστευτηρίων».

“Αυτή η προσέγγιση του επέτρεψε να αποφύγει τον εντοπισμό και να παρακάμptoyn εργαλεία ασφαλείας, όπως κοινές λύσεις ανίχνευσης και απόκρισης τελικού σημείου (EDR).

Για την εξαγωγή των δεδομένων, ο Karakurt χρησιμοποιεί 7zip και WinZip για να συμπιέσει τα αρχεία και στη συνέχεια στέλνει τα πάντα στο Mega.io μέσω Rclone ή FileZilla.

Επιθέσεις χωρίς κρυπτογράφηση

Ενώ αυτές οι επιθέσεις φαίνονται λιγότερο επιζήμιες σε σύγκριση με τις μολύνσεις ransomware που κρυπτογραφούν δεδομένα και διαγράφουν τα αντίγραφα ασφαλείας, μπορεί να είναι αρκετά επιζήμιες.

Η απειλητική δημοσίευση κλεμμένων αρχείων μπορεί να γονατίσει μια εταιρεία ακόμα κι αν η επιχειρησιακή της κατάσταση παραμείνει ατάραχη, με λιγότερα έξοδα που εμπλέκονται στη διεξαγωγή επιθέσεων.

Για το λόγο αυτό, νέες ομάδες hacking, όπως το SnapMC, εστιάζουν αποκλειστικά στην εξαγωγή δεδομένων και τον εκβιασμό ως μοντέλο απειλής.

Ωστόσο, η πληρωμή λύτρων δεν εγγυάται ότι οι φορείς απειλής θα διαγράψουν κλεμμένα δεδομένα ή ότι δεν θα πουληθούν σε άλλους, επομένως δεν είναι ποτέ συνετό να πληρώσετε λύτρα αποκλειστικά για να αποτρέψετε μια παραβίαση δεδομένων.

Αντίθετα, οι οργανισμοί θα πρέπει να επικεντρωθούν σε μέτρα άμυνας, πρόληψης και ανίχνευσης για να κρατήσουν αυτές τις απειλές εκτός των δικτύων τους.