Κινέζοι χάκερ κατάσκοποι συνεχίζουν να στοχεύουν συσκευές Pulse Secure VPN

Ερευνητές της κυβερνοασφάλειας από το FireEye αποκάλυψαν πρόσθετες τακτικές, τεχνικές και διαδικασίες (TTP) που υιοθετήθηκαν από κινέζους χάκερς, οι οποίοι βρέθηκαν πρόσφατα να κάνουν κατάχρηση συσκευών Pulse Secure VPN για να ρίξουν κακόβουλα Web Shells και να αποκτήσουν πρόσβαση σε ευαίσθητες πληροφορίες από εταιρικά δίκτυα.

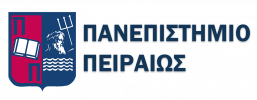

Η μυστική ομάδα αντιμετώπισης απειλών της FireEye, η οποία παρακολουθεί τη κατασκοπία στον κυβερνοχώρο υπό δύο ομάδες απειλών UNC2630 και UNC2717, δήλωσε ότι οι εισβολές ευθυγραμμίζονται με τις βασικές προτεραιότητες της κινεζικής κυβέρνησης, προσθέτοντας ότι “πολλοί οργανισμοί συμβιβάζονται να λειτουργούν στην ίδια κατεύθυνση με τους στρατηγικούς στόχους του Πεκίνου που περιγράφονται στο 14ο Πενταετές Σχέδιο της Κίνας. “

Στις 20 Απριλίου, η εταιρεία ασφάλειας στον κυβερνοχώρο αποκάλυψε 12 διαφορετικές οικογένειες κακόβουλου λογισμικού, συμπεριλαμβανομένων των STEADYPULSE και LOCKPICK, οι οποίες έχουν σχεδιαστεί με τη ρητή πρόθεση να μολύνουν συσκευές Pulse Secure VPN και να χρησιμοποιηθούν από διάφορες ομάδες κυβερνοκατασκόπων που πιστεύεται ότι συνδέονται με την κινεζική κυβέρνηση.

Στην καρδιά αυτών των εισβολών βρίσκεται το CVE-2021-22893, μια πρόσφατα διορθωμένη ευπάθεια σε συσκευές Pulse Secure VPN που οι αντίπαλοι εκμεταλλεύτηκαν για να αποκτήσουν αρχικά πρόσβαση στο δίκτυο προορισμού, χρησιμοποιώντας το για να κλέψουν διαπιστευτήρια, να αλλάξουν τα διαχειριστικά προνόμια, διεξάγοντας εσωτερική αναγνώριση κινούμενοι στα άκρα ολόκληρου του δικτύου, προτού αποκτήσουν μόνιμα πρόσβαση σε ευαίσθητα δεδομένα.