Η εταιρεία εξοπλισμού δικτύωσης Netgear κυκλοφόρησε ακόμη μία νέα σειρά ενημερώσεων κώδικα για την αποκατάσταση μιας ευπάθειας υψηλής σοβαρότητας στην εκτέλεση απομακρυσμένου κώδικα που επηρεάζει πολλούς δρομολογητές τους οποίους θα μπορούσαν να εκμεταλλευτούν χάκερς για να πάρουν τον έλεγχο ενός συστήματος που μπορεί να έχει μολυνθεί.

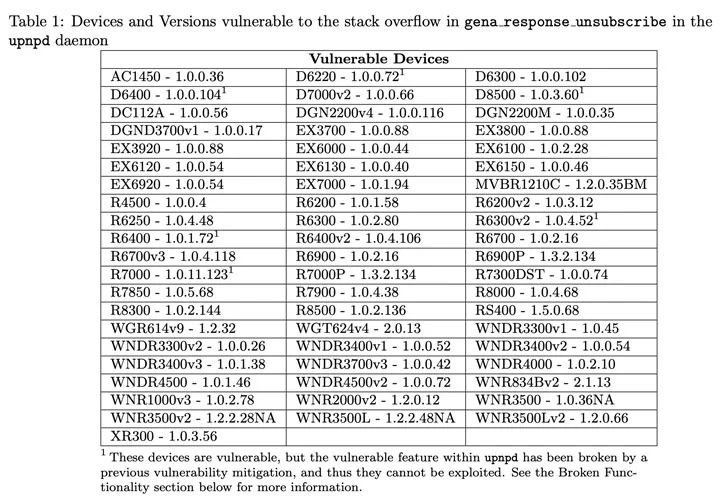

Παρακολουθείται ως CVE-2021-34991 (βαθμολογία CVSS: 8,8), το ελάττωμα pre-authentication buffer overflow πριν από τον έλεγχο ταυτότητας σε δρομολογητές μικρού γραφείου και οικιακού γραφείου (SOHO) μπορεί να οδηγήσει σε εκτέλεση κώδικα με τα υψηλότερα προνόμια, εκμεταλλευόμενοι ένα πρόβλημα που βρίσκεται στο Universal Plug and Play (UPnP) που επιτρέπει στις συσκευές να βλέπει η μια την άλλη στο ίδιο τοπικό δίκτυο και να ανοίγουν τις θύρες που απαιτούνται για τη σύνδεση στο δημόσιο Διαδίκτυο.

Λόγω της πανταχού παρουσίας του, το UPnP χρησιμοποιείται από μια μεγάλη ποικιλία συσκευών, συμπεριλαμβανομένων προσωπικών υπολογιστών, εξοπλισμού δικτύωσης, κονσόλες βιντεοπαιχνιδιών και συσκευών Διαδικτύου των πραγμάτων (IoT).

Συγκεκριμένα, η ευπάθεια προέρχεται από το γεγονός ότι το UPnP δέχεται μη επικυρωμένα αιτήματα HTTP SUBSCRIBE και UNSUBSCRIBE — τα οποία είναι ειδοποιήσεις ειδοποιήσεων συμβάντων που χρησιμοποιούν οι συσκευές για να λαμβάνουν ειδοποιήσεις από άλλες συσκευές όταν συμβαίνουν ορισμένες αλλαγές διαμόρφωσης, όπως η κοινή χρήση πολυμέσων.

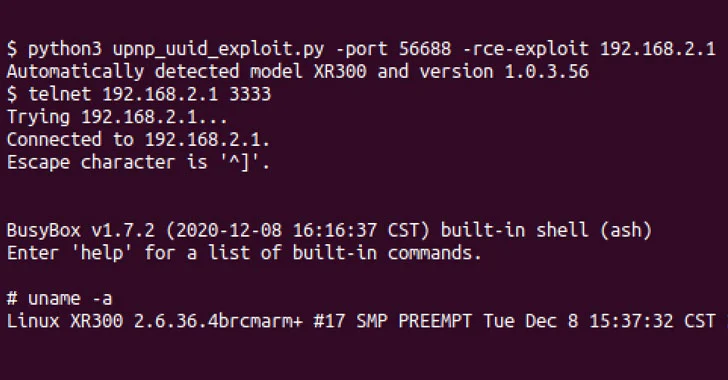

Ωστόσο, σύμφωνα με τον ερευνητή ασφαλείας του GRIMM, Adam Nichols, υπάρχει ένα σφάλμα stack overflow μνήμης στον κώδικα που χειρίζεται τα αιτήματα UNSUBSCRIBE, το οποίο επιτρέπει σε έναν επιτιθέμενο να στείλει ένα ειδικά διαμορφωμένο αίτημα HTTP και να εκτελέσει κακόβουλο κώδικα στην επηρεαζόμενη συσκευή, συμπεριλαμβανομένης της επαναφοράς του κωδικού πρόσβασης διαχειριστή και την παράδοση αυθαίρετων ωφέλιμων φορτίων. Μετά την επαναφορά του κωδικού πρόσβασης, ο εισβολέας μπορεί στη συνέχεια να συνδεθεί στον διακομιστή ιστού και να τροποποιήσει τυχόν ρυθμίσεις ή να εξαπολύσει περαιτέρω επιθέσεις στον διακομιστή ιστού.

«Δεδομένου ότι το UPnP εκτελείται ως root, ο πιο προνομιούχος χρήστης σε περιβάλλοντα Linux, ο κώδικας που εκτελείται για λογαριασμό του εισβολέα θα εκτελείται επίσης ως root», είπε ο Nichols. “Με την πρόσβαση root σε μια συσκευή, ένας εισβολέας μπορεί να διαβάσει και να τροποποιήσει όλη την κίνηση που διέρχεται από τη συσκευή.”

Αυτό απέχει πολύ από την πρώτη φορά που έχουν αποκαλυφθεί ευάλωτες υλοποιήσεις του UPnP σε δικτυωμένες συσκευές.

Τον Ιούνιο του 2020, ο ερευνητής ασφαλείας Yunus Çadirci ανακάλυψε αυτό που ονομάζεται ευπάθεια CallStranger (CVE-2020-12695, βαθμολογία CVSS: 7,5) όπου ένας απομακρυσμένος εισβολέας μπορεί να καταχραστεί την ικανότητα UPnP SUBSCRIBE, με αποτέλεσμα την κυκλοφορία σε αυθαίρετους προορισμούς ενισχυμένες επιθέσεις DDoS και εξαγωγή δεδομένων. Επιπλέον, τουλάχιστον 45.000 δρομολογητές με ευάλωτες υπηρεσίες UPnP χρησιμοποιήθηκαν στο παρελθόν σε μια καμπάνια του 2018 για την ανάπτυξη εκμεταλλεύσεων EternalBlue και EternalRed σε παραβιασμένα συστήματα.