Οι παράγοντες απειλών έχουν βρεθεί χρησιμοποιώντας ένα στέλεχος κακόβουλου λογισμικού JavaScript που δεν είχε τεκμηριωθεί στο παρελθόν, το οποίο λειτουργεί ως loader για τη διανομή μιας σειράς Trojans απομακρυσμένης πρόσβασης (RAT) και κλοπών πληροφοριών.

Η HP Threat Research ονόμασε το νέο πρόγραμμα φόρτωσης αποφυγής “RATDispenser”, με το κακόβουλο λογισμικό υπεύθυνο για την ανάπτυξη τουλάχιστον οκτώ διαφορετικών οικογενειών κακόβουλου λογισμικού το 2021. Έχουν ανακαλυφθεί περίπου 155 δείγματα αυτού του νέου κακόβουλου λογισμικού, κατανεμημένα σε τρεις διαφορετικές παραλλαγές, υπονοώντας ότι δεν είναι ενεργός ανάπτυξη.

“Το RATDispenser χρησιμοποιείται για να αποκτήσει μια αρχική βάση σε ένα σύστημα πριν ξεκινήσει το δευτερεύον κακόβουλο λογισμικό που καθιερώνει τον έλεγχο της παραβιασμένης συσκευής”, δήλωσε ο ερευνητής ασφαλείας Patrick Schläpfer. “Όλα τα ωφέλιμα φορτία ήταν RAT, σχεδιασμένα για να κλέβουν πληροφορίες και να δίνουν στους εισβολείς τον έλεγχο των συσκευών των θυμάτων.”

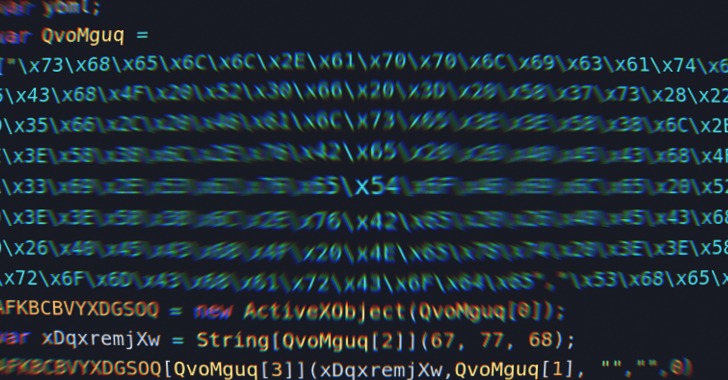

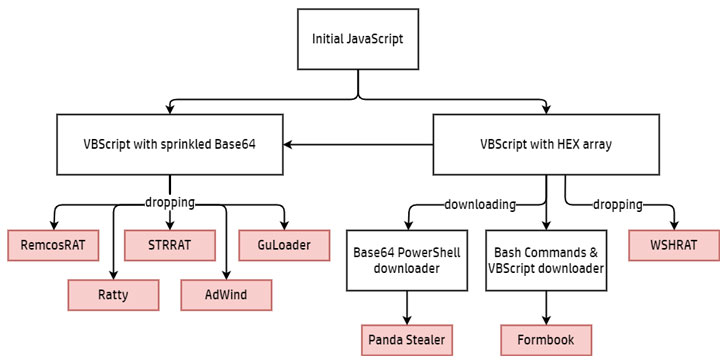

Όπως συμβαίνει με άλλες επιθέσεις αυτού του είδους, το σημείο εκκίνησης της μόλυνσης είναι ένα ηλεκτρονικό μήνυμα ηλεκτρονικού “ψαρέματος” που περιέχει ένα κακόβουλο συνημμένο, το οποίο μεταμφιέζεται σε αρχείο κειμένου, αλλά στην πραγματικότητα είναι ασαφής κώδικας JavaScript που έχει προγραμματιστεί να γράφει και να εκτελεί ένα αρχείο VBScript, το οποίο με τη σειρά του , πραγματοποιεί λήψη του ωφέλιμου φορτίου κακόβουλου λογισμικού τελικού σταδίου στο μολυσμένο μηχάνημα.

Το RATDispenser έχει παρατηρηθεί ότι έριξε διάφορα είδη κακόβουλου λογισμικού, όπως STRRAT, WSHRAT (γνωστός και ως Houdini ή Hworm), AdWind (γνωστός και ως AlienSpy ή Sockrat), Formbook (γνωστός και ως xLoader), Remcos (γνωστός και ως Socmer), Panda Stealer, CloudEyE (γνωστός και ως GuLoader), και Ratty, καθένα από τα οποία είναι εξοπλισμένο για τη συλλογή ευαίσθητων δεδομένων από τις παραβιασμένες συσκευές, εκτός από τη στόχευση πορτοφολιών κρυπτονομισμάτων.

«Η ποικιλία των οικογενειών κακόβουλου λογισμικού, πολλά από τα οποία μπορούν να αγοραστούν ή να ληφθούν ελεύθερα από υπόγειες αγορές, και η προτίμηση των χειριστών κακόβουλου λογισμικού να εγκαταλείψουν τα ωφέλιμα φορτία τους, υποδηλώνουν ότι οι συντάκτες του RATDispenser ενδέχεται να λειτουργούν σε μια επιχείρηση κακόβουλου λογισμικού ως υπηρεσία μοντέλο», είπε ο Schläpfer.