Μια νέα καμπάνια κακόβουλου λογισμικού στο Discord χρησιμοποιεί τον κρυπτογράφηση Babadeda για να κρύψει κακόβουλο λογισμικό που στοχεύει τις κοινότητες κρυπτογράφησης, NFT και DeFi.

Το Babadeda είναι μέθοδος κρυπτογράφησης που χρησιμοποιείται για την κρυπτογράφηση και τη κάλυψη κακόβουλων payloads σε κάτι που φαίνεται να είναι αβλαβή προγράμματα εγκατάστασης εφαρμογών ή προγράμματα.

Ξεκινώντας από τον Μάιο του 2021, οι φορείς απειλών διανέμουν trojan απομακρυσμένης πρόσβασης που έχουν μπερδευτεί από το Babadeda ως νόμιμη εφαρμογή σε κανάλια Discord με θέμα τα κρυπτονομίσματα.

Λόγω της πολύπλοκης συσκότισής του, έχει πολύ χαμηλό ποσοστό ανίχνευσης AV και σύμφωνα με ερευνητές της Morphisec, τα ποσοστά μόλυνσης αυξάνονται ταχύτερα.

Phishing στο Discord

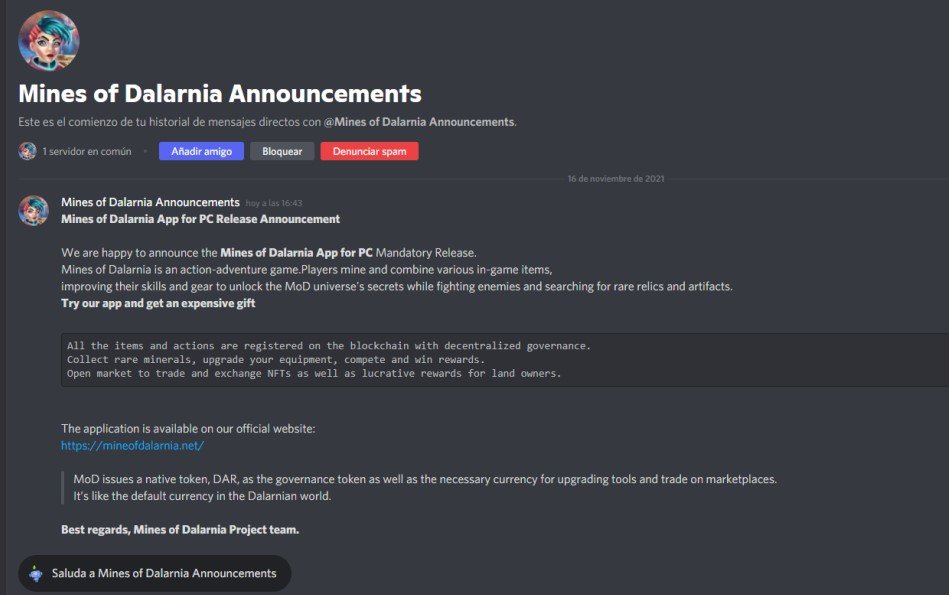

Το delivery chain ξεκινά στα δημόσια κανάλια Discord που απολαμβάνουν μεγάλη τηλεθέαση από κοινό που εστιάζει στην κρυπτογράφηση, όπως νέες εκπτώσεις NFT ή συζητήσεις για κρυπτονομίσματα.

Οι φορείς απειλών δημοσιεύουν σε αυτά τα κανάλια ή στέλνουν προσωπικά μηνύματα σε υποψήφια θύματα, προσκαλώντας τα να κατεβάσουν ένα παιχνίδι ή μια εφαρμογή.

Σε ορισμένες περιπτώσεις, οι ηθοποιοί υποδύονται υπάρχοντα έργα λογισμικού blockchain, όπως το παιχνίδι “Mines of Dalarna”.

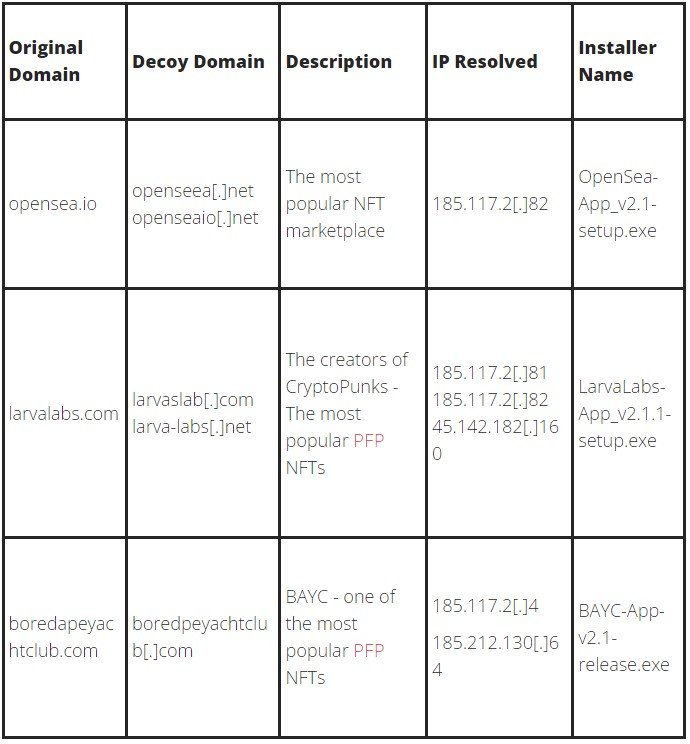

Εάν ο χρήστης ξεγελαστεί και κάνει κλικ στην παρεχόμενη διεύθυνση URL, θα καταλήξει σε έναν ιστότοπο δόλωμα που χρησιμοποιεί έναν τομέα που έχει καταληφθεί στον κυβερνοχώρο που είναι εύκολο να μεταβιβαστεί ως πραγματικός.

Αυτοί οι τομείς χρησιμοποιούν ένα έγκυρο πιστοποιητικό LetsEncrypt και υποστηρίζουν σύνδεση HTTPS, γεγονός που καθιστά ακόμη πιο δύσκολο για τους απρόσεκτους χρήστες να εντοπίσουν την απάτη.

Άλλοι ιστότοποι δόλωμα που χρησιμοποιούνται σε αυτήν την καμπάνια παρατίθενται παρακάτω:

Η εξαπάτηση της Babadeda

Η λήψη του κακόβουλου λογισμικού γίνεται κάνοντας κλικ στα κουμπιά “Αναπαραγωγή τώρα” ή “Λήψη εφαρμογής” στις παραπάνω τοποθεσίες, κρύβεται με τη μορφή αρχείων DLL και EXE μέσα σε ένα αρχείο που εμφανίζεται όπως οποιοσδήποτε συνηθισμένος φάκελος εφαρμογών με την πρώτη ματιά.

Εάν ο χρήστης επιχειρήσει να εκτελέσει το πρόγραμμα εγκατάστασης, θα λάβει ένα ψεύτικο μήνυμα σφάλματος για να εξαπατήσει το θύμα ότι δεν συνέβη τίποτα.

Στο παρασκήνιο, ωστόσο, η εκτέλεση του κακόβουλου λογισμικού συνεχίζεται, διαβάζοντας τα βήματα από ένα αρχείο XML για την εκτέλεση νέων νημάτων και τη φόρτωση του DLL που θα εφαρμόσει την επιμονή.

Αυτή η επιμονή πραγματοποιείται μέσω ενός νέου στοιχείου φακέλου εκκίνησης και της εγγραφής ενός νέου κλειδιού μητρώου Run, και τα δύο ξεκινούν το κύριο εκτελέσιμο αρχείο του κρυπτογράφησης.

“Τα χαρακτηριστικά της ενότητας εκτελέσιμου κειμένου ρυθμίζονται σε RWE (Ανάγνωση-Εγγραφή-Εκτέλεση) — με αυτόν τον τρόπο ο ηθοποιός δεν χρειάζεται να χρησιμοποιήσει το VirtualAlloc ή το VirtualProtect για να αντιγράψει τον κώδικα φλοιού και να μεταφέρει την εκτέλεση.” – Morphisec

“Αυτό βοηθά στην αποφυγή, καθώς αυτές οι λειτουργίες παρακολουθούνται σε μεγάλο βαθμό από antivirus. Μόλις αντιγραφεί ο shellcode στο εκτελέσιμο αρχείο, το DLL καλεί το σημείο εισόδου του shellcode (shellcode_address).”

Το Babadeda έχει χρησιμοποιηθεί σε προηγούμενες καμπάνιες κακόβουλου λογισμικού που διανέμουν info-stealers, RATs, ακόμη και το LockBit ransomware, αλλά στη συγκεκριμένη καμπάνια, η Morphisec παρατήρησε την πτώση των Remcos και BitRAT.

Το Remcos είναι ένα ευρέως διαδεδομένο λογισμικό απομακρυσμένης επιτήρησης που επιτρέπει στους εισβολείς να αναλάβουν τον έλεγχο του μολυσμένου μηχανήματος και να κλέψουν διαπιστευτήρια λογαριασμού, cookie προγράμματος περιήγησης, να ρίχνουν περισσότερα ωφέλιμα φορτία κ.λπ.

Σε αυτήν την περίπτωση, επειδή η καμπάνια στοχεύει μέλη της κοινότητας κρυπτογράφησης, θεωρείται ότι αναζητούν τα πορτοφόλια, τα κεφάλαια κρυπτονομισμάτων και τα περιουσιακά τους στοιχεία NFT.