Το κακόβουλο λογισμικό Android που παρακολουθείται ως BRATA έχει ενημερωθεί με νέες δυνατότητες που του παρέχουν τη δυνατότητα να καταγράφει πατήματα πλήκτρων, να παρακολουθεί τις τοποθεσίες της συσκευής, ακόμη και να πραγματοποιεί επαναφορά εργοστασιακών ρυθμίσεων σε μια προφανή προσπάθεια για να καλύψει τις δόλιες τραπεζικές μεταφορές.

Οι πιο πρόσφατες παραλλαγές, που εντοπίστηκαν στα τέλη του περασμένου έτους, λέγεται ότι διανέμονται μέσω ενός προγράμματος λήψης για να αποφευχθεί ο εντοπισμός τους από λογισμικό ασφαλείας, δήλωσε η ιταλική εταιρεία κυβερνοασφάλειας Cleafy σε μια τεχνική καταγραφή. Στους στόχους περιλαμβάνονται τράπεζες και χρηματοπιστωτικά ιδρύματα στο Ηνωμένο Βασίλειο, την Πολωνία, την Ιταλία και τη Λατινική Αμερική.

«Αυτό που κάνει το Android RAT τόσο ενδιαφέρον για τους επιτιθέμενους είναι η ικανότητά του να λειτουργεί απευθείας στις συσκευές των θυμάτων αντί να χρησιμοποιεί μια νέα συσκευή», σημείωσαν οι ερευνητές του Cleafy τον Δεκέμβριο του 2021. «Με αυτόν τον τρόπο, τα Threat Actors (TAs) μπορούν να μειώσουν δραστικά την πιθανότητα επισημαίνεται ως «ύποπτο», αφού τα δακτυλικά αποτυπώματα της συσκευής είναι ήδη γνωστά στην τράπεζα».

Εμφανίστηκε για πρώτη φορά στη φύση στα τέλη του 2018 και σύντομο για το “Brazilian Remote Access Tool Android”, το BRATA στόχευε αρχικά χρήστες στη Βραζιλία και στη συνέχεια εξελίχθηκε γρήγορα σε ένα τραπεζικό trojan γεμάτο δυνατότητες. Με τα χρόνια, το κακόβουλο λογισμικό έχει λάβει πολυάριθμες αναβαθμίσεις και αλλαγές, ενώ παρουσιάζεται και ως εφαρμογές σαρωτών ασφαλείας που αποφεύγουν τον εντοπισμό.

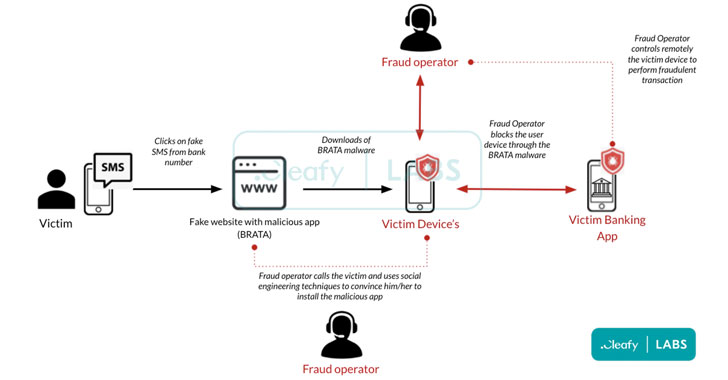

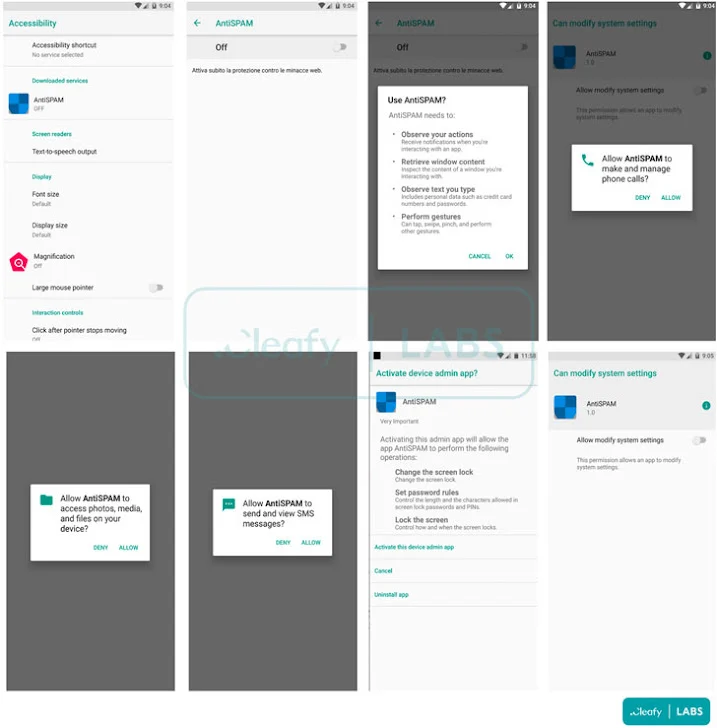

Το BRATA διαδίδεται μέσω smishing μηνυμάτων που εμφανίζονται ως τράπεζες και περιέχουν έναν σύνδεσμο προς έναν κακόβουλο ιστότοπο, όπου το θύμα ξεγελιέται για να κατεβάσει μια εφαρμογή anti-spam. Στη συνέχεια, οι απατεώνες καλούν τον στόχο και χρησιμοποιούν προγράμματα κοινωνικής μηχανικής για να πείσουν τον χρήστη να εγκαταστήσει την εφαρμογή trojan και να του παραχωρήσει overly-intrusive άδειες.

Τα πιο πρόσφατα «προσαρμοσμένα» δείγματα του συνόλου BRATA στοχεύουν σε διαφορετικές χώρες και αποτελούν ένα αρχικό σταγονόμετρο — μια εφαρμογή ασφαλείας που ονομάζεται «iSecurity» — που παραμένει απαρατήρητη από σχεδόν όλες τις μηχανές σάρωσης κακόβουλου λογισμικού και χρησιμοποιείται για τη λήψη και εκτέλεση του πραγματικού κακόβουλου λογισμικού.

«Αφού το θύμα εγκαταστήσει την εφαρμογή λήψης, απαιτεί την αποδοχή μιας μόνο άδειας για τη λήψη και εγκατάσταση της κακόβουλης εφαρμογής από μη αξιόπιστη πηγή», είπαν οι ερευνητές. “Όταν το θύμα κάνει κλικ στο κουμπί εγκατάστασης, η εφαρμογή λήψης στέλνει ένα αίτημα GET στον διακομιστή C2 για λήψη του κακόβουλου .APK.”

Η BRATA, όπως και άλλα τραπεζικά trojans που παρατηρούνται στη φύση, είναι γνωστό ότι κάνει κατάχρηση των αδειών της Υπηρεσίας Προσβασιμότητας που αποκτήθηκαν κατά τη φάση της εγκατάστασης για να παρακολουθεί κρυφά τη δραστηριότητα του χρήστη στην παραβιασμένη συσκευή.

Επιπλέον, οι νέες εκδόσεις έχουν ενσωματώσει έναν μηχανισμό kill switch που επιτρέπει στους χειριστές να επαναφέρουν το τηλέφωνο Android στις εργοστασιακές του ρυθμίσεις μετά την επιτυχή ολοκλήρωση μιας παράνομης μεταφοράς καλωδίων ή σε σενάρια όπου η εφαρμογή είναι εγκατεστημένη σε εικονικό περιβάλλον, διαγράφοντας αποτελεσματικά τα ιατροδικαστικά στοιχεία του την προέλευση της επίθεσης και τις προσπάθειες αποφυγής αντίστροφης μηχανικής του κώδικά της.

“Η BRATA προσπαθεί να προσεγγίσει νέους στόχους και να αναπτύξει νέα χαρακτηριστικά”, είπαν οι ερευνητές, προσθέτοντας ότι οι παράγοντες απειλών “εκμεταλλεύονται αυτόν τον τραπεζικό trojan για απάτες, συνήθως μέσω μη εξουσιοδοτημένης τραπεζικής μεταφοράς (π.χ. SEPA) ή μέσω Άμεσων πληρωμών, χρησιμοποιώντας ένα ευρύ δίκτυο λογαριασμών σε πολλές ευρωπαϊκές χώρες».