Νέες μεθόδους χρησιμοποιούν οι χάκερς για να απενεργοποιήσουν τις προειδοποιήσεις σε κακόβουλα αρχεία του Office

Καθώς οι καμπάνιες ηλεκτρονικού “ψαρέματος” που διανέμουν «μολυσμένα» έγγραφα του Microsoft Office για να παροτρύνουν τα θύματα να ενεργοποιήσουν τις μακροεντολές με σκοπό να ξεκινήσει η αλυσιδωτή αντίδραση, νέα ευρήματα φέρνουν στο φως πληροφορίες που αποδεικνύουν ότι οι εισβολείς χρησιμοποιούν μη κακόβουλα αρχεία προκειμένου να απενεργοποιήσουν τις προειδοποιήσεις ασφαλείας πριν από την εκτέλεση μακροκώδικα και να μολύνουν τoυς υπολογιστές των θυμάτων τους.

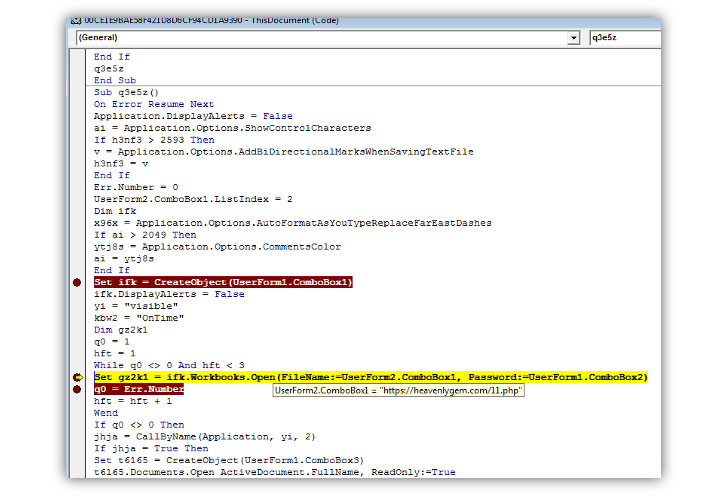

Οι δημιουργοί κακόβουλου λογισμικού συνεχίζουν να εξελίσσουν τις τεχνικές τους ώστε να αποφύγουν την ανίχνευση όμως ερευνητές από το McAfee Labs «σκόνταψαν» σε μια νέα τακτική που “κατεβάζει και εκτελεί κακόβουλα DLL (ZLoader) χωρίς κακόβουλο κώδικα που υπάρχει στην αρχική μακροεντολή συνημμένου κακόβουλου αρχείου.”

Οι επιθέσεις ZLoader που χρησιμοποίησαν αυτόν τον μηχανισμό έγιναν γνωστές και αναφέρθηκαν κυρίως στις ΗΠΑ, τον Καναδά, την Ισπανία, την Ιαπωνία και τη Μαλαισία, όπως ανέφερε η εταιρεία ασφάλειας στον κυβερνοχώρο. Το κακόβουλο λογισμικό – απόγονος του περίφημου trojan ZeuS banking – είναι γνωστό για την επιθετική χρήση των εγγράφων του Office με μια δυνατότητα μακροεντολής ως αρχικό μέσω επίθεσης για κλοπή διαπιστευτηρίων και προσωπικών στοιχείων από χρήστες συγκεκριμένων χρηματοπιστωτικών ιδρυμάτων.

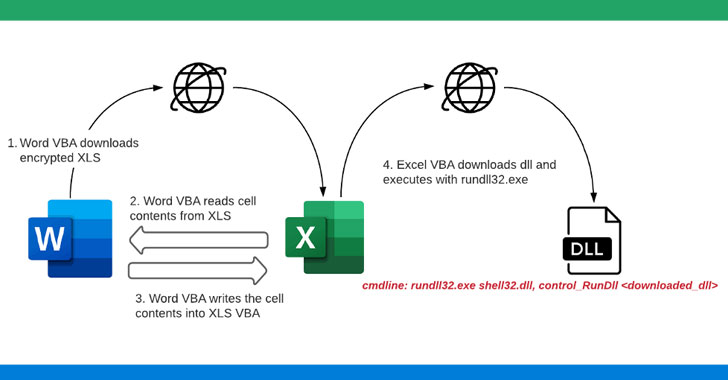

Οι ερευνητές στη διάρκεια της έρευνας διαπίστωσαν ότι η μόλυνση ξεκίνησε με ένα ηλεκτρονικό μήνυμα ηλεκτρονικού ψαρέματος (phishing) που περιέχει ένα συνημμένο έγγραφο Microsoft Word το οποίο, όταν άνοιξε, κατέβασε ένα αρχείο Microsoft Excel που προστατεύεται με κωδικό πρόσβασης από έναν απομακρυσμένο διακομιστή. Ωστόσο, αξίζει να σημειωθεί ότι οι μακροεντολές πρέπει να ενεργοποιηθούν στο έγγραφο του Word για να ενεργοποιηθεί η ίδια η λήψη.

“Μετά τη λήψη του αρχείου XLS, το Word VBA διαβάζει τα περιεχόμενα των κελιών από το XLS και δημιουργεί μια νέα μακροεντολή για το ίδιο αρχείο XLS και γράφει τα περιεχόμενα των κυττάρων σε μακροεντολές XLS VBA ως συναρτήσεις”, ανέφεραν οι ερευνητές. “Μόλις οι μακροεντολές γραφτούν και είναι έτοιμες, το έγγραφο του Word ορίζει την πολιτική στο μητρώο για” Απενεργοποίηση προειδοποίησης μακροεντολής του Excel “και «καλεί» τη λειτουργία κακόβουλης μακροεντολής από το αρχείο Excel. Το αρχείο Excel κατεβάζει το κακόβουλο υλικό ZLoader και τότε το εκτελεί χρησιμοποιώντας το rundll32.exe. “

Δεδομένου του “σημαντικού κινδύνου ασφάλειας” που δημιουργούν οι μακροεντολές, η λειτουργία είναι συνήθως απενεργοποιημένη από προεπιλογή, αλλά το αντίμετρο είχε μια απρόσμενη παρενέργεια στον παράγοντα απειλής που πείθουν τους χρήστες και με social engineering εξαπατούν τα θύματά τους ώστε να τους επιτρέψουν κάθε ενέργεια.