Οι ερευνητές της κυβερνοασφάλειας αποκάλυψαν ένα ελάττωμα ασφαλείας στη μονάδα Transparent Inter Process Communication (TIPC) του πυρήνα Linux που θα μπορούσε ενδεχομένως να αξιοποιηθεί τόσο τοπικά όσο και εξ αποστάσεως για την εκτέλεση αυθαίρετου κώδικα εντός του πυρήνα και τον έλεγχο ευάλωτων μηχανημάτων.

Παρακολούθείται ως CVE-2021-43267 (βαθμολογία CVSS: 9,8), η heap overflow ευπάθεια “μπορεί να αξιοποιηθεί τοπικά ή απομακρυσμένα μέσα σε ένα δίκτυο για να αποκτήσει δικαιώματα πυρήνα καθώς θα επέτρεπε σε έναν εισβολέα να θέσει σε κίνδυνο ολόκληρο το σύστημα”, δήλωσε η εταιρεία κυβερνοασφάλειας SentinelOne.

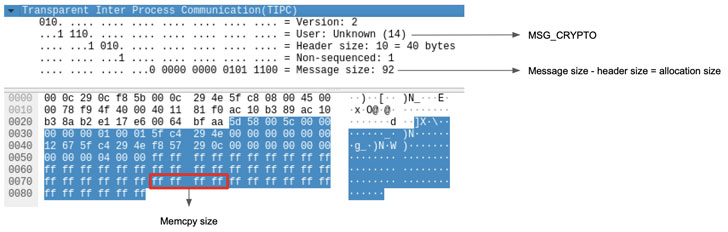

Το TIPC είναι ένα πρωτόκολλο επιπέδου μεταφοράς σχεδιασμένο για κόμβους που εκτελούνται σε περιβάλλοντα δυναμικού συμπλέγματος για να επικοινωνούν αξιόπιστα μεταξύ τους με τρόπο που είναι πιο αποτελεσματικός και πιο ανεκτικός σε σφάλματα από άλλα πρωτόκολλα όπως το TCP. Η ευπάθεια που εντοπίστηκε από το SentinelOne έχει να κάνει με την ανεπαρκή επικύρωση των μεγεθών που παρέχονται από τον χρήστη για έναν νέο τύπο μηνύματος που ονομάζεται “MSG_CRYPTO” που εισήχθη τον Σεπτέμβριο του 2020 και επιτρέπει στους ομότιμους κόμβους στο σύμπλεγμα να στέλνουν κρυπτογραφιμένα κλειδιά.

Ενώ το πρωτόκολλο διαθέτει ελέγχους για την επικύρωση τέτοιων μηνυμάτων μετά την αποκρυπτογράφηση για να διασφαλίσει ότι το πραγματικό μέγεθος ωφέλιμου φορτίου ενός πακέτου δεν υπερβαίνει αυτό του μέγιστου μεγέθους μηνύματος χρήστη και ότι το τελευταίο είναι μεγαλύτερο από το μέγεθος της κεφαλίδας του μηνύματος, δεν βρέθηκαν περιορισμοί τοποθετείται στο μήκος του ίδιου του κλειδιού (γνωστός και ως ‘keylen’), με αποτέλεσμα ένα σενάριο όπου “ένας εισβολέας μπορεί να δημιουργήσει ένα πακέτο με μικρό μέγεθος σώματος για να εκχωρήσει μνήμη σωρού και στη συνέχεια να χρησιμοποιήσει ένα αυθαίρετο μέγεθος στο χαρακτηριστικό “keylen” γράψτε έξω από τα όρια αυτής της τοποθεσίας.”

Δεν υπάρχουν στοιχεία που να αποδεικνύουν ότι έχει γίνει χρήση του ελατώμματος σε πραγματικές επιθέσεις μέχρι σήμερα και μετά την υπεύθυνη αποκάλυψη στις 19 Οκτωβρίου, το ζήτημα αντιμετωπίστηκε στην έκδοση 5.15 του Linux Kernel που κυκλοφόρησε στις 31 Οκτωβρίου 2021.

“Η συνάρτηση tipc_crypto_key_rcv χρησιμοποιείται για την ανάλυση των μηνυμάτων MSG_CRYPTO για τη λήψη κλειδιών από άλλους κόμβους στο σύμπλεγμα προκειμένου να αποκρυπτογραφηθούν τυχόν περαιτέρω μηνύματα από αυτούς”, ανέφεραν οι συντηρητές του πυρήνα του Linux σε μια επιδιόρθωση που προωθήθηκε στα τέλη του περασμένου μήνα. “Αυτή η ενημέρωση κώδικα επαληθεύει ότι τυχόν παρεχόμενα μεγέθη στο σώμα του μηνύματος είναι έγκυρα για το ληφθέν μήνυμα.”

“Ενώ το ίδιο το TIPC δεν φορτώνεται αυτόματα από το σύστημα αλλά από τους τελικούς χρήστες, η δυνατότητα διαμόρφωσης του από μια μη προνομιούχα τοπική προοπτική και η δυνατότητα απομακρυσμένης εκμετάλλευσης το καθιστά επικίνδυνο θέμα ευπάθειας για όσους το χρησιμοποιούν στα δίκτυά τους”, δήλωσε ο ερευνητής του SentinelOne. είπε ο Μαξ Βαν Αμερόνγκεν.